-

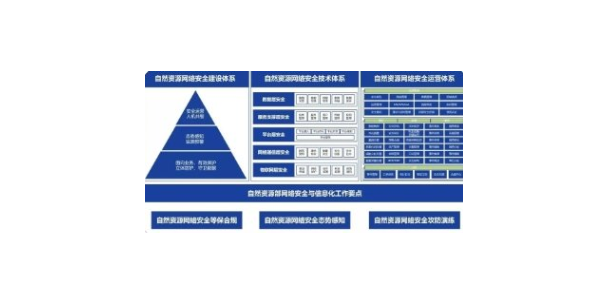

机电网络安全解决方案管理模式

可控性是人们对信息的传播路径、范围及其内容所具有的控制能力,即不允许不良内容通过公共网络进行传输,使信息在合法用户的有效掌控之中。 [3]不可抵赖性不可抵赖性也称不可否认性。在信息交换过程中,确信参与方的真实同一性,即所有参与者都不能否认和抵赖曾经完成的操作和承诺。简单地说,就是发送信息方不能否认发送过信息,信息的接收方不能否认接收过信息...

查看详细 >>28 2024-07 -

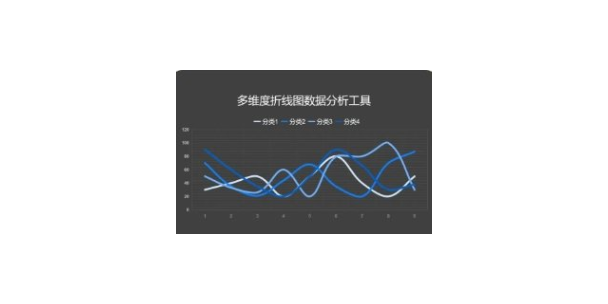

钱塘区进口数据分析工具

收集数据数据分析示意图有目的的收集数据,是确保数据分析过程有效的基础。组织需要对收集数据的内容、渠道、方法进行策划。策划时应考虑: [6]①将识别的需求转化为具体的要求,如评价供方时,需要收集的数据可能包括其过程能力、测量系统不确定度等相关数据; [6]②明确由谁在何时何处,通过何种渠道和方法收集数据; [6]③记录表应便于使用; ④采取...

查看详细 >>28 2024-07 -

杭州机械数据分析工具

Panel数据/交叉 - 组合时间序列(Panel data/cross-sectional time-series)随机及固定影响之回归、GEE、随机及固定-影响之卜松及负二项分配、随机 - 影响、工具变量回归、AR(1) 干扰回归无母数方法(Nonparametric methods)多变量方法(Multivariate method...

查看详细 >>27 2024-07 -

奉贤区哪里网络安全解决方案

攻击性信息:它涉及各种人为的恶意攻击信息,如国内外的攻击、内部和外部人员的攻击、计算机犯罪和计算机病毒信息。这种针对性的攻击信息危害很大,应当重点进行安全防范。 [3]保密信息:按照国家有关规定,确定信息的不同密级,如秘密级、机密级和绝密级。这种信息涉及 、经济、文化、外交等各方面的秘密信息,是信息安全的重点,必须采取有效措施给予特殊的保...

查看详细 >>27 2024-07 -

崇明区科技数据分析工具

收集数据数据分析示意图有目的的收集数据,是确保数据分析过程有效的基础。组织需要对收集数据的内容、渠道、方法进行策划。策划时应考虑: [6]①将识别的需求转化为具体的要求,如评价供方时,需要收集的数据可能包括其过程能力、测量系统不确定度等相关数据; [6]②明确由谁在何时何处,通过何种渠道和方法收集数据; [6]③记录表应便于使用; ④采取...

查看详细 >>27 2024-07 -

浙江什么网络安全解决方案

网络通信具有全程全网联合作业的特点。就通信而言,它由五大部分组成:传输和交换、网络标准、协议和编码、通信终端、通信信源、人员。这五大部分都会遭到严重的威胁和攻击,都会成为对网络和信息的攻击点。而在网络中,保障信息安全是网络安全的核 。网络中的信息可以分成用户信息和网络信息两大类。 [3]用户信息在网络中,用户信息主要指面向用户的话音、数据...

查看详细 >>27 2024-07 -

新吴区机电网络安全解决方案

可用性是指对信息或资源的期望使用能力,即可授权实体或用户访问并按要求使用信息的特性。简单地说,就是保证信息在需要时能为授权者所用,防止由于主客观因素造成的系统拒绝服务。例如,网络环境下的拒绝服务、破坏网络和有关系统的正常运行等都属于对可用性的攻击。Internet蠕虫就是依靠在网络上大量复制并且传播,占用大量CPU处理时间,导致系统越来越...

查看详细 >>27 2024-07 -

江西工程数据分析工具

分类资料的一般分析:参数估计,列联表分析 ( 列联系数,确切概率 ) ,流行病学表格分析等。等级资料的一般分析:秩变换,秩和检验,秩相关等相关与回归分析:简单相关,偏相关,典型相关,以及多达数十种的回归分析方法,如多元线性回归,逐步回归,加权回归,稳键回归,二阶段回归,百分位数 ( 中位数 ) 回归,残差分析、强影响点分析,曲线拟合,随机...

查看详细 >>26 2024-07 -

建邺区哪里网络安全解决方案

未来二三十年,信息战在 决策与行动方面的作用将 增强。在诸多决定性因素中包括以下几点:互联网、无线宽带及射频识别等新技术的广泛应用;实际 代价高昂且不得人心,以及这样一种可能性,即许多信息技术可秘密使用,使黑 高手能够反复打进对手的计算机网络。 [4]据网易、中搜等媒体报道,为维护国家网络安全、保障中国用户合法利益,我国即将推出网络安全审...

查看详细 >>26 2024-07 -

陕西什么是网络安全解决方案

它的经济、社会影响和政某治影响将是很严重的。因此,对用户使用计算机必须进行身份认证,对于重要信息的通讯必须授权,传输必须加密。采用多层次的访问控制与权限控制手段,实现对数据的安全保护;采用加密技术,保证网上传输的信息(包括管理员口令与账户、上传信息等)的机密性与完整性。 [6]管理风险管理是网络中安全重要的部分。责权不明,安全管理制度不健...

查看详细 >>26 2024-07 -

富阳区什么是数据分析工具

使用Excel自带的数据分析功能可以完成很多专业软件才有的数据统计、分析,其中包括:直方图、相关系数、协方差、各种概率分布、抽样与动态模拟、总体均值判断,均值推断、线性、非线性回归、多元回归分析、移动平均等内容。在商业智能领域Cognos、Style Intelligence、Microstrategy、Brio、BO和Oracle以及国...

查看详细 >>26 2024-07 -

广东哪里数据分析工具

该公司过去十年间的合并与收购,使客户群增长了200%,这极大增加了客户群数据管理的复杂性,如果解决不好,必将对公司利润产生负面影响.为此,IBM公司为其提供了一套解决方案,组件包括:IBM Cognos 8 BI、IBMInitiate Master Data Service与IBM Unica。 [8]采用该方案后,Suncorp-Me...

查看详细 >>26 2024-07