-

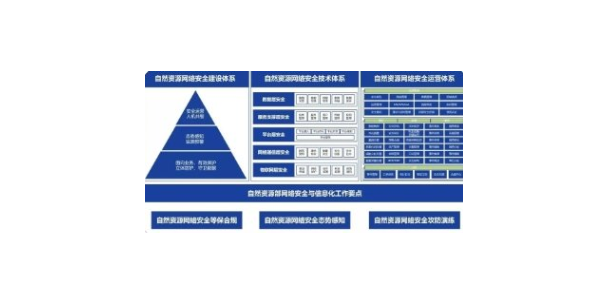

机械网络安全解决方案诚信合作

建立全新网络安全机制,必须深刻理解网络并能提供直接的解决方案,因此, 可行的做法是制定健全的管理制度和严格管理相结合。保障网络的安全运行,使其成为一个具有良好的安全性、可扩充性和易管理性的信息网络便成为了首要任务。一旦上述的安全隐患成为事实,所造成的对整个网络的损失都是难以估计的。网络安全由于不同的环境和应用而产生了不同的类型。主要有以下...

查看详细 >>17 2024-08 -

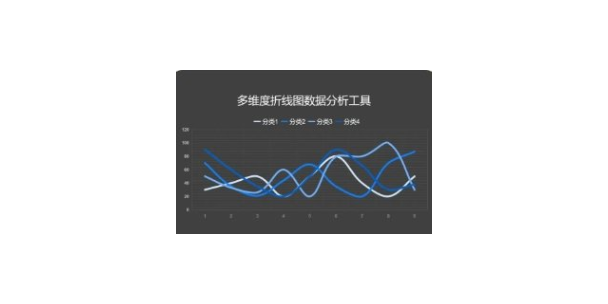

杨浦区进口数据分析工具

收集数据数据分析示意图有目的的收集数据,是确保数据分析过程有效的基础。组织需要对收集数据的内容、渠道、方法进行策划。策划时应考虑: [6]①将识别的需求转化为具体的要求,如评价供方时,需要收集的数据可能包括其过程能力、测量系统不确定度等相关数据; [6]②明确由谁在何时何处,通过何种渠道和方法收集数据; [6]③记录表应便于使用; ④采取...

查看详细 >>17 2024-08 -

浙江品牌网络安全解决方案

通信协议具有预先设计、相互约定、无歧义和完备的特点。在各类网络中已经制定了许多相关的协议。如在保密通信中, 进行加密并不能保证信息的机密性,只有正确地进行加密,同时保证协议的安全才能实现信息的保密。然而,协议的不够完备,会给攻击者以可乘之机,造成严重的恶果。 [3]电信网的信令信息:在网络中,信令信息的破坏可导致网络的大面积瘫痪。为信令网...

查看详细 >>17 2024-08 -

品牌数据分析工具24小时服务

在有线广播局域网(如以太网,令牌环网和FDDI网络)中,根据网络结构(集线器或交换机)可以从网络上的单台计算机捕获全部或部分网络上的流量。但是,有些方法可以避免交换机通过流量缩小来访问网络中其他系统的流量(如ARP欺骗)。出于网络监控的目的,还可能希望通过使用具有所谓的监控端口的网络交换机来监控LAN中的所有数据分组当系统连接到交换机端口...

查看详细 >>16 2024-08 -

长宁区出口数据分析工具

数据管理(Data management)资料转换、分组处理、附加档案、 ODBC 、行 - 列转换、数据标记、字符串函数…等基本统计(Basic statistics)直交表、相关性、 t- 检定、变异数相等性检定、比例检定、信赖区间…等线性模式(Linear models)稳健Huber/White/sandwich变异估计 , 三阶...

查看详细 >>16 2024-08 -

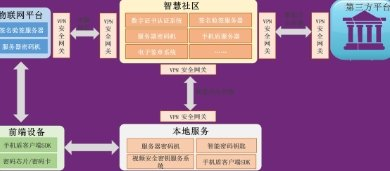

徐汇区机电网络安全解决方案

随着计算机技术的飞速发展,信息网络已经成为社会发展的重要保证。有很多是敏感信息,甚至是 。所以难免会吸引来自世界各地的各种人为攻击(例如信息泄露、信息窃取、数据篡改、数据删添、计算机病毒等)。同时,网络实体还要经受诸如水灾、火灾、地震、电磁辐射等方面的考验。 [4]国外2012年2月4日, 集团Anonymous公布了一份来自1月17日...

查看详细 >>16 2024-08 -

吉林什么数据分析工具

离线数据分析离线数据分析用于较复杂和耗时的数据分析和处理,一般通常构建在云计算平台之上,如开源的HDFS文件系统和MapReduce运算框架。Hadoop机群包含数百台乃至数千台服务器,存储了数PB乃至数十PB的数据,每天运行着成千上万的离线数据分析作业,每个作业处理几百MB到几百TB甚至更多的数据,运行时间为几分钟、几小时、几天甚至更长...

查看详细 >>16 2024-08 -

安徽出口数据分析工具

过程改进数据分析是质量管理体系的基础。组织的管理者应在适当时,通过对以下问题的分析,评估其有效性: [6]①提供决策的信息是否充分、可信,是否存在因信息不足、失准、滞后而导致决策失误的问题; [6]②信息对持续改进质量管理体系、过程、产品所发挥的作用是否与期望值一致,是否在产品实现过程中有效运用数据分析; [6]③收集数据的目的是否明确,...

查看详细 >>16 2024-08 -

崇明区哪里网络安全解决方案

FBI已经确认了该通话录音得真实性,安全研究人员已经开始着手解决电话会议系统得漏洞问题。 [4]2012年2月13日,据称一系列政 网站均遭到了Anonymous组织的攻击,而其中CIA官网周五被黑长达9小时。这一组织之前曾拦截了伦敦警察与FBI之间的一次机密电话会谈,并随后上传于网络。 [4]国内2010年,Google发布公告称将考虑...

查看详细 >>16 2024-08 -

什么是网络安全解决方案技术参数

网络协议因素在建造内部网时,用户为了节省开支,必然会保护原有的网络基础设施。另外,网络公司为生存的需要,对网络协议的兼容性要求越来越高,使众多厂商的协议能互联、兼容和相互通信。这在给用户和厂商带来利益的同时,也带来了安全隐患。如在一种协议下传送的有害程序能很快传遍整个网络。 [7](3)地域因素由于内部网Intranet既可以是LAN也可...

查看详细 >>15 2024-08 -

天津新能源数据分析工具

在有线广播局域网(如以太网,令牌环网和FDDI网络)中,根据网络结构(集线器或交换机)可以从网络上的单台计算机捕获全部或部分网络上的流量。但是,有些方法可以避免交换机通过流量缩小来访问网络中其他系统的流量(如ARP欺骗)。出于网络监控的目的,还可能希望通过使用具有所谓的监控端口的网络交换机来监控LAN中的所有数据分组当系统连接到交换机端口...

查看详细 >>15 2024-08 -

云南科技数据分析工具

计算机数据分析的原则有关联性、合法性、客观性等原则。 [1]关联性原则分析计算机数据或信息与案件事实有关联,关联程度如何,是否实质性关联,其中附属信息与系统环境往往要相互结合,才能与案件事实发生实质性关联。确定能够证明案件事实的电子证据、附属信息证据和系统环境证据,并排队相互之间的矛盾。因此,根据案件当事人与电子证据的关联,可以决定电子证...

查看详细 >>15 2024-08