-

甘肃科技网络安全解决方案

网络协议因素在建造内部网时,用户为了节省开支,必然会保护原有的网络基础设施。另外,网络公司为生存的需要,对网络协议的兼容性要求越来越高,使众多厂商的协议能互联、兼容和相互通信。这在给用户和厂商带来利益的同时,也带来了安全隐患。如在一种协议下传送的有害程序能很快传遍整个网络。 [7](3)地域因素由于内部网Intranet既可以是LAN也可...

查看详细 >>04 2024-09 -

黄浦区机电网络安全解决方案

报告中指出,云服务的快速普及、无线通讯、公共事业行业的网络犯罪增加以及严格的 监管措施出台都是这一市场发展的主要因素。因此,今后批准的网络安全解决方案将不断增加以防范和打击专业对手创造的先进和复杂的威胁。 [5]此外,由于网络犯罪逐渐增长导致金融资产的损失,并可能损害国家的基础设施和经济,因此云服务提供商和垂直行业,如能源,石油和天然...

查看详细 >>04 2024-09 -

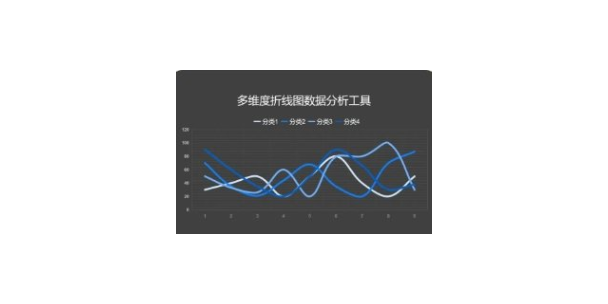

金山区工程数据分析工具

捕获的信息从原始数字形式解码为人类可读的格式,使用户可以轻松查看交换的信息。协议分析器在多个视图中显示数据的能力各不相同,能够自动检测错误,确定错误的根本原因,生成时序图,重建TCP和UDP数据流等。一些协议分析仪也可以生成流量,从而作为参考设备。这些可以作为协议测试者。这些测试人员为功能测试生成协议正确的流量,并且还可以有意识地引入错误...

查看详细 >>04 2024-09 -

工程网络安全解决方案

可控性是人们对信息的传播路径、范围及其内容所具有的控制能力,即不允许不良内容通过公共网络进行传输,使信息在合法用户的有效掌控之中。 [3]不可抵赖性不可抵赖性也称不可否认性。在信息交换过程中,确信参与方的真实同一性,即所有参与者都不能否认和抵赖曾经完成的操作和承诺。简单地说,就是发送信息方不能否认发送过信息,信息的接收方不能否认接收过信息...

查看详细 >>04 2024-09 -

南京多功能网络安全解决方案

网络安全解决方案趋向于大数据、云安全解决方案,就是通过海量的用户客户端异常情况,获取病毒数据,推送至云平台,经过复杂解析和处理,把 终解决方案汇集到每个用户终端。利用大数据,有效整合再分析,推送到广大用户客户端,再经客户端交叉、网状大数据,反馈给云平台。2011年的图纸大盗,企业AntoCAD图纸数据自动发送至黑 邮箱,造成企业商业机密数...

查看详细 >>04 2024-09 -

普陀区工程网络安全解决方案

原因很简单:大约80%过往的科学家、工程师、技师和医生今 仍然活着——在互联网上实时交流意见。 [4]机器智能的发展也将对网络安全产生复杂影响。据知识理论家、未来学派学者布鲁斯·拉杜克说:“知识创造是一个可由人重复的过程,也是完全可由机器或在人机互动系统中重复的过程。”人工知识创造将迎来“奇点”,而非人工智能,或人工基本智能(或者技术进步...

查看详细 >>03 2024-09 -

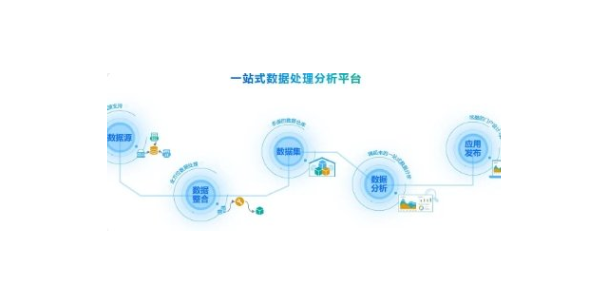

机电数据分析工具管理模式

当然“啤酒与尿布”的故事必须具有技术方面的支持。1993年美国学者Agrawal提出通过分析购物篮中的商品 合,从而找出商品之间关联关系的关联算法,并根据商品之间的关系,找出客户的购买行为。艾格拉沃从数学及计算机算法角度提 出了商品关联关系的计算方法——Aprior算法。沃尔玛从上个世纪 90 年代尝试将 Aprior 算 法引入到 PO...

查看详细 >>03 2024-09 -

品牌数据分析工具24小时服务

初获得的数据必须经过处理或组织以供分析。 例如,这些可能涉及将数据放入表格格式(称为结构化数据)的行和列中以供进一步分析,通常是通过使用电子表格或统计软件。处理和组织后,数据可能不完整、包含重复项或包含错误。 数据清理的需要将源于数据输入和存储方式的问题。 数据清洗就是防止和纠正这些错误的过程。常见任务包括记录匹配、识别数据的不准确性、...

查看详细 >>03 2024-09 -

什么网络安全解决方案处理方法

信息技术与商业管理顾问劳伦斯·沃格尔提醒注意云计算(第三方数据寄存和面向服务的计算)以及Web2.0的使用(社交网及交互性)。他说:“与云计算相关的网络安全影响值得注意,无论是公共的还是私人的云计算。随着更多的公司和政 采用云计算,它们也就更容易受到破坏和网络袭击。这可能导致服务及快速的重要软件应用能力受到破坏。另外,由于Facebook...

查看详细 >>03 2024-09 -

江宁区新能源网络安全解决方案

R&D的主要产品不是商品或技术,而是信息。即便是研究成果中 机密的部分一般也是存储在计算机里,通过企业的内联网传输,而且一般是在互联网上传送。这种可获取性为间谍提供了极好的目标——无论是工业间谍,还是军 间谍。技术变化随着新一代的发明与应用而加速。 [4]在发展极快的设计学科,大学生一年级时所学的 新知识到毕业时大多已经过时。设计与销售周...

查看详细 >>03 2024-09 -

宝山区品牌网络安全解决方案

在所有的领域,新的技术不断超越先前的 新技术。便携式电脑和有上网功能的手机使用户一周7天、一天24小时都可收发邮件,浏览网页。 [4]对信息战与运作的影响:技术支配力量不断加强是网络战的根本基础。复杂且常是精微的技术增加了全世界的财富,提高了全球的效率。然而,它同时也使世界变得相对脆弱,因为,在意外情况使计算机的控制与监视陷于混乱时,维持...

查看详细 >>02 2024-09 -

河北哪里数据分析工具

数据包分析器又名嗅探(Sniffers),是一种网络流量数据分析的手段,常见于网络安全领域使用,也有用于业务分析领域,一般是指使用嗅探器对数据流的数据截获与分组分析(Packet analysis)。数据包分析器是一种计算机程序或片的计算机硬件可以拦截和日志经过交通数字网络或网络的一部分。当数据流通过网络时,嗅探器捕获每个数据包并且如果需...

查看详细 >>02 2024-09