-

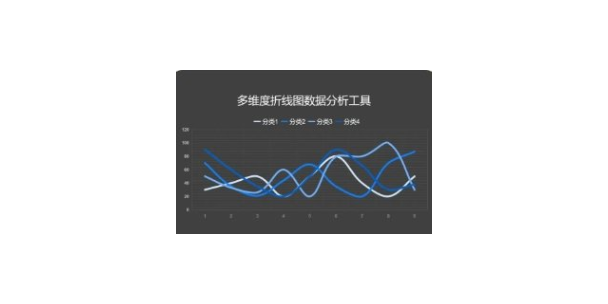

上城区机电数据分析工具

Encase证据文件的格式。(6)Encase证据文件的组成。Encase证据文件由三个主要的部分组成:文件头、文件一致性检查组件(CRC和MD5)和数据块,这三个部分共同提供了分析对象磁盘的一个可靠的、具有自校验值的状态描述信息。(7)获取Encase证据文件。把一个已经添加到Encase案例中的设备获取成证据文件是一个很简单的工作,可...

查看详细 >>18 2024-09 -

徐汇区新能源数据分析工具

在统计学领域,有些人将数据分析划分为描述性统计分析、探索性数据分析以及验证性数据分析;其中,探索性数据分析侧重于在数据之中发现新的特征,而验证性数据分析则侧重于已有假设的证实或证伪。 [1]探索性数据分析探索性数据分析是指为了形成值得假设的检验而对数据进行分析的一种方法,是对传统统计学假设检验手段的补充。该方法由美国 统计学家约翰·图基(...

查看详细 >>18 2024-09 -

山西新能源数据分析工具

Stata的统计功能很强,除了传统的统计分析方法外,还收集了近20年发展起来的新方法,如Cox比例风险回归,指数与Weibull回归,多类结果与有序结果的logistic回归,Poisson回归,负二项回归及广义负二项回归,随机效应模型等。具体说, Stata具有如下统计分析能力:数值变量资料的一般分析:参数估计,t检验,单因素和多因素的...

查看详细 >>17 2024-09 -

多功能数据分析工具处理方法

《最高人民法院关于民事诉讼证据的若干问题的规定》第七十五条规定:“有证据证明一方当事人持有证据无正当理由拒不提供,如果对方当事人主张该证据的内容不利于证据持有人,可以推定该主张成立。 《电子商务示范法》第九条 款指出:“在任何法律程序中,在应用有关证据的任何规则时,如果涉及一条数据电文作为证据的可接受性,就不能以它 是一条数据电文为理由予...

查看详细 >>17 2024-09 -

河北哪里网络安全解决方案

网络拓扑结构设计也直接影响到网络系统的安全性。假如在外部和内部网络进行通信时,内部网络的机器安全就会受到威胁,同时也影响在同一网络上的许多其他系统。透过网络传播,还会影响到连上Internet/Intranet的其他的网络;影响所及,还可能涉及法律、金融等安全敏感领域。因此,我们在设计时有必要将公开服务器(WEB、DNS、EMAIL等)和...

查看详细 >>17 2024-09 -

徐汇区品牌数据分析工具

数据包分析器又名嗅探(Sniffers),是一种网络流量数据分析的手段,常见于网络安全领域使用,也有用于业务分析领域,一般是指使用嗅探器对数据流的数据截获与分组分析(Packet analysis)。数据包分析器是一种计算机程序或片的计算机硬件可以拦截和日志经过交通数字网络或网络的一部分。当数据流通过网络时,嗅探器捕获每个数据包并且如果需...

查看详细 >>17 2024-09 -

哪里网络安全解决方案使用方法

在意外情况使计算机的控制与监视陷于混乱时,维持行业和支持系统的运转就非常困难,而发生这种混乱的可能性在迅速增加。根据未来派学者约瑟夫·科茨的观点,“一个常被忽视的情况是犯罪组织对信息技术的使用。”时在2015年, 通过电子手段消除了得克萨斯州或内布拉斯加州一家中型银行的所有记录,然后悄悄访问了几家大型金融服务机构的网站,并发布一条简单的信...

查看详细 >>17 2024-09 -

机电网络安全解决方案产品介绍

漏洞扫描系统采用 进的漏洞扫描系统定期对工作站、服务器、交换机等进行安全检查,并根据检查结果向系统管理员提供详细可靠的安全性分析报告,为提高网络安全整体水平产生重要依据。 [4]3.网络版杀毒产品部署在该网络防病毒方案中,我们 终要达到一个目的就是:要在整个局域网内杜绝病毒的感某染、传播和发作,为了实现这一点,我们应该在整个网络内可能感某...

查看详细 >>17 2024-09 -

徐汇区什么网络安全解决方案

真正意义的“防火墙”有两类,一类被称为标准“防火墙”;一类叫双家网关。标准“防火墙”系统包括一个Unix工作站,该工作站的两端各有一个路由器进行缓冲。其中一个路由器的接口是外部世界,即公用网;而另一个则联接内部网。标准“防火墙”使用专门的软件,并要求较高的管理水平,而且在信息传输上有一定的延迟。而双家网关则是对标准“防火墙”的扩充。双家网...

查看详细 >>16 2024-09 -

江宁区机械网络安全解决方案

网络拓扑结构设计也直接影响到网络系统的安全性。假如在外部和内部网络进行通信时,内部网络的机器安全就会受到威胁,同时也影响在同一网络上的许多其他系统。透过网络传播,还会影响到连上Internet/Intranet的其他的网络;影响所及,还可能涉及法律、金融等安全敏感领域。因此,我们在设计时有必要将公开服务器(WEB、DNS、EMAIL等)和...

查看详细 >>16 2024-09 -

进口网络安全解决方案处理方法

物理安全网络的物理安全是整个网络系统安全的前提。在校园网工程建设中,由于网络系统属于弱电工程,耐压值很低。因此,在网络工程的设计和施工中,必须优先考虑保护人和网络设备不受电、火灾和雷击的侵害;考虑布线系统与照明电线、动力电线、通信线路、暖气管道及冷热空气管道之间的距离;考虑布线系统和绝缘线、 线以及接地与焊接的安全;必须建设防雷系统,防雷...

查看详细 >>16 2024-09 -

河北新能源网络安全解决方案

在所有的领域,新的技术不断超越先前的 新技术。便携式电脑和有上网功能的手机使用户一周7天、一天24小时都可收发邮件,浏览网页。 [4]对信息战与运作的影响:技术支配力量不断加强是网络战的根本基础。复杂且常是精微的技术增加了全世界的财富,提高了全球的效率。然而,它同时也使世界变得相对脆弱,因为,在意外情况使计算机的控制与监视陷于混乱时,维持...

查看详细 >>16 2024-09