-

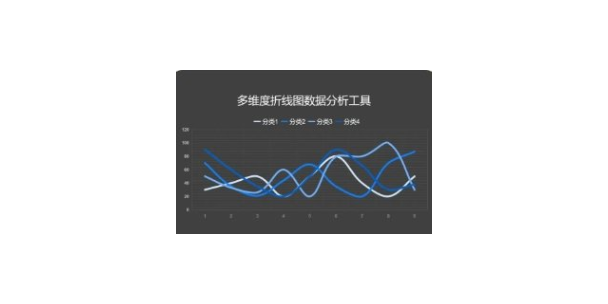

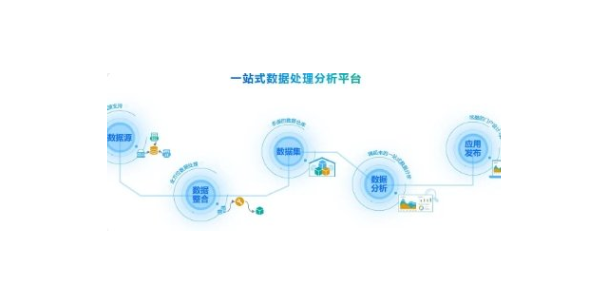

江苏工程数据分析工具

Stata是一个统计分析软件,但它也具有很强的程序语言功能,这给用户提供了一个广阔的开发应用的天地,用户可以充分发挥自己的聪明才智,熟练应用各种技巧,真正做到随心所欲。事实上,Stata的ado文件(高级统计部分)都是用Stata自己的语言编写的。Stata其统计分析能力远远超过了SPSS,在许多方面也超过了SAS!由于Stata在分析时...

查看详细 >>21 2024-09 -

崇明区新能源数据分析工具

Stata中文讨论专区。目前,国内已有多个专门讨论Stata应用的论坛,包括人大经济论坛Stata专区,公卫人EpiMan等。这些论坛集中了国内外数十万的Stata用户,为交流和解决Stata应用过程中遇到的各种问题和经验提供了很好的平台。相关的书籍自从Hamilton(1990)出版Statistics with Stata后,一系列将...

查看详细 >>21 2024-09 -

松江区进口数据分析工具

有其他证据佐证并以合法手段取得的、无疑点的视听资料或者与视听资料核对无误的复制件”。 [1]合法性原则违反法定程序取得的证据应予以排除。我国《刑事诉讼法》第四十三条规定:“审判人员、检察人员、侦查人员必须依照法定程序,收集能够证实犯罪嫌疑人、被告人有罪或者无罪、犯罪情节轻重的各种证据,严禁严刑逼供和以威胁、引诱、欺骗以及其他非法的方法收集...

查看详细 >>21 2024-09 -

山东什么网络安全解决方案

在意外情况使计算机的控制与监视陷于混乱时,维持行业和支持系统的运转就非常困难,而发生这种混乱的可能性在迅速增加。根据未来派学者约瑟夫·科茨的观点,“一个常被忽视的情况是犯罪组织对信息技术的使用。”时在2015年, 通过电子手段消除了得克萨斯州或内布拉斯加州一家中型银行的所有记录,然后悄悄访问了几家大型金融服务机构的网站,并发布一条简单的信...

查看详细 >>21 2024-09 -

江阴什么是网络安全解决方案

其硬件和软件应用程序之间的接口程序模块。它是通信系统的 控制软件。由于某些操作系统的安全性不完备,会招致潜在的入侵,如非法访问、访问控制的混乱、不完全的中介和操作系统缺陷等。 [3]数据库信息:在数据库中,既有敏感数据又有非敏感数据,既要考虑安全性又要兼顾开放性和资源共享。所以,数据库的安全性,不仅要保护数据的机密性,重要的是必须确保数据...

查看详细 >>20 2024-09 -

什么数据分析工具

生存分析(Survival analysis)Kaplan–Meier、Nelson–Aalen、Cox回归(弱性)、参数模式(弱性)、危险比例测试、时间共变项、左-右检查、韦柏分配、指数分配…流行病学工具(Tools for epidemiologists)比例标准化、病例控制、已配适病例控制、Mantel – Haenszel,药理学...

查看详细 >>20 2024-09 -

滨湖区新能源网络安全解决方案

完整性数据未经授权不能进行改变的特性。即信息在存储或传输过程中保持不被修改、不被破坏和丢失的特性。数据的完整性是指保证计算机系统上的数据和信息处于一种完整和未受损害的状态,这就是说数据不会因为有意或无意的事件而被改变或丢失。除了数据本身不能被破坏外,数据的完整性还要求数据的来源具有正确性和可信性,也就是说需要首先验证数据是真实可信的,然后...

查看详细 >>20 2024-09 -

普陀区多功能网络安全解决方案

信息技术与商业管理顾问劳伦斯·沃格尔提醒注意云计算(第三方数据寄存和面向服务的计算)以及Web2.0的使用(社交网及交互性)。他说:“与云计算相关的网络安全影响值得注意,无论是公共的还是私人的云计算。随着更多的公司和政 采用云计算,它们也就更容易受到破坏和网络袭击。这可能导致服务及快速的重要软件应用能力受到破坏。另外,由于Facebook...

查看详细 >>20 2024-09 -

湖北工程数据分析工具

数据分析的目的是把隐藏在一大批看来杂乱无章的数据中的信息集中和提炼出来,从而找出所研究对象的内在规律。在实际应用中,数据分析可帮助人们做出判断,以便采取适当行动。数据分析是有组织有目的地收集数据、分析数据,使之成为信息的过程。这一过程是质量管理体系的支持过程。在产品的整个寿命周期,包括从市场调研到售后服务和 终处置的各个过程都需要适当运用...

查看详细 >>20 2024-09 -

哪里数据分析工具管理模式

父亲在购买尿布的同时,往往会顺便为自己购买啤酒,这样就会出现啤酒与尿布这两件看上去不相干的商品经常会出现同一个购物篮的现象。如果这个年轻的父亲在卖场只能买到两件商品之一,则他很有可能会放弃购物而到另一家商店, 直到可以一次同时买到啤酒与尿布为止。沃尔玛发现了这一独特的现象,开始在卖场尝试将啤酒与尿布摆放在相同的区域,让年轻的父亲可以同时找...

查看详细 >>20 2024-09 -

什么数据分析工具诚信合作

离线数据分析离线数据分析用于较复杂和耗时的数据分析和处理,一般通常构建在云计算平台之上,如开源的HDFS文件系统和MapReduce运算框架。Hadoop机群包含数百台乃至数千台服务器,存储了数PB乃至数十PB的数据,每天运行着成千上万的离线数据分析作业,每个作业处理几百MB到几百TB甚至更多的数据,运行时间为几分钟、几小时、几天甚至更长...

查看详细 >>19 2024-09 -

高淳区出口网络安全解决方案

网络上信息传播安全,即信息传播后果的安全,包括信息过滤等。它侧重于防止和控制由非法、有害的信息进行传播所产生的后果,避免公用网络上自由传输的信息失控。 [6](4)信息内容安全网络上信息内容的安全。它侧重于保护信息的保密性、真实性和完整性。避免攻击者利用系统的安全漏洞进行 冒充、诈骗等有损于合法用户的行为。其本质是保护用户的利益和隐私...

查看详细 >>19 2024-09