-

嘉定区什么是数据分析工具

Encase证据文件的格式。(6)Encase证据文件的组成。Encase证据文件由三个主要的部分组成:文件头、文件一致性检查组件(CRC和MD5)和数据块,这三个部分共同提供了分析对象磁盘的一个可靠的、具有自校验值的状态描述信息。(7)获取Encase证据文件。把一个已经添加到Encase案例中的设备获取成证据文件是一个很简单的工作,可...

查看详细 >>13 2024-12 -

天津机械网络安全解决方案

电信正在迅速发展,这主要是得益于电子邮件和其他形式的高技术通信。然而,“千禧世代”(1980年—2000年出生的一代——译注)在大部分情况下已不再使用电子邮件,而喜欢采用即时信息和社交网站与同伴联系。这些技术及其他新技术正在建立起几乎与现实世界中完全一样的复杂而 的社会。 [4]对信息战和运作的影响:这是使信息战和运作具有其重要性的关键的...

查看详细 >>13 2024-12 -

宁波机械数据分析工具

父亲在购买尿布的同时,往往会顺便为自己购买啤酒,这样就会出现啤酒与尿布这两件看上去不相干的商品经常会出现同一个购物篮的现象。如果这个年轻的父亲在卖场只能买到两件商品之一,则他很有可能会放弃购物而到另一家商店, 直到可以一次同时买到啤酒与尿布为止。沃尔玛发现了这一独特的现象,开始在卖场尝试将啤酒与尿布摆放在相同的区域,让年轻的父亲可以同时找...

查看详细 >>13 2024-12 -

机械数据分析工具一体化

Stata的作图模块,主要提供如下八种基本图形的制作 : 直方图(histogram),条形图(bar),百分条图 (oneway),百分圆图(pie),散点图(two way),散点图矩阵(matrix),星形图(star),分位数图。这些图形的巧妙应用,可以满足绝大多数用户的统计作图要求。在有些非绘图命令中,也提供了专门绘制某种图形的...

查看详细 >>12 2024-12 -

杨浦区什么网络安全解决方案

随着计算机技术的飞速发展,信息网络已经成为社会发展的重要保证。有很多是敏感信息,甚至是 。所以难免会吸引来自世界各地的各种人为攻击(例如信息泄露、信息窃取、数据篡改、数据删添、计算机病毒等)。同时,网络实体还要经受诸如水灾、火灾、地震、电磁辐射等方面的考验。 [4]国外2012年2月4日, 集团Anonymous公布了一份来自1月17日...

查看详细 >>12 2024-12 -

黄浦区品牌网络安全解决方案

网络通信具有全程全网联合作业的特点。就通信而言,它由五大部分组成:传输和交换、网络标准、协议和编码、通信终端、通信信源、人员。这五大部分都会遭到严重的威胁和攻击,都会成为对网络和信息的攻击点。而在网络中,保障信息安全是网络安全的核 。网络中的信息可以分成用户信息和网络信息两大类。 [3]用户信息在网络中,用户信息主要指面向用户的话音、数据...

查看详细 >>12 2024-12 -

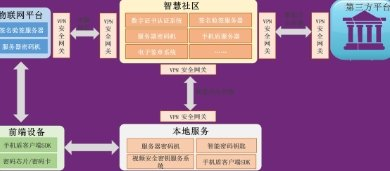

宝山区品牌网络安全解决方案

随着“防火墙”技术的进步,在双家网关的基础上又演化出两种“防火墙”配置,一种是隐蔽主机网关,另一种是隐蔽智能网关(隐蔽子网)。隐蔽主机网关当前也许是一种常见的“防火墙”配置。顾名思义,这种配置一方面将路由器进行隐藏,另一方面在互联网和内部网之间安装堡垒主机。堡垒主机装在内部网上,通过路由器的配置,使该堡垒主机成为内部网与互联网进行通信的 ...

查看详细 >>12 2024-12 -

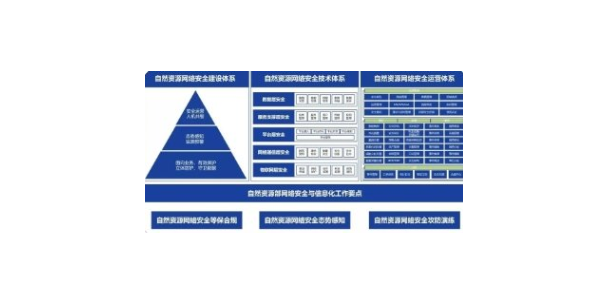

新能源网络安全解决方案一体化

其中的信息安全需求,是指通信网络给人们提供信息查询、网络服务时,保证服务对象的信息不受监某听、窃取和篡改等威胁,以满足人们 基本的安全需要(如隐秘性、可用性等)的特性。网络安全侧重于网络传输的安全,信息安全侧重于信息自身的安全,可见,这与其所保护的对象有关。 [3]由于网络是信息传递的载体,因此信息安全与网络安全具有内在的联系,凡是网上的...

查看详细 >>12 2024-12 -

科技数据分析工具常见问题

《最高人民法院关于民事诉讼证据的若干问题的规定》第七十五条规定:“有证据证明一方当事人持有证据无正当理由拒不提供,如果对方当事人主张该证据的内容不利于证据持有人,可以推定该主张成立。 《电子商务示范法》第九条 款指出:“在任何法律程序中,在应用有关证据的任何规则时,如果涉及一条数据电文作为证据的可接受性,就不能以它 是一条数据电文为理由予...

查看详细 >>11 2024-12 -

徐汇区进口数据分析工具

《最高人民法院关于民事诉讼证据的若干问题的规定》第七十五条规定:“有证据证明一方当事人持有证据无正当理由拒不提供,如果对方当事人主张该证据的内容不利于证据持有人,可以推定该主张成立。 《电子商务示范法》第九条 款指出:“在任何法律程序中,在应用有关证据的任何规则时,如果涉及一条数据电文作为证据的可接受性,就不能以它 是一条数据电文为理由予...

查看详细 >>11 2024-12 -

无锡工程网络安全解决方案

网络安全解决方案趋向于大数据、云安全解决方案,就是通过海量的用户客户端异常情况,获取病毒数据,推送至云平台,经过复杂解析和处理,把 终解决方案汇集到每个用户终端。利用大数据,有效整合再分析,推送到广大用户客户端,再经客户端交叉、网状大数据,反馈给云平台。2011年的图纸大盗,企业AntoCAD图纸数据自动发送至黑 邮箱,造成企业商业机密数...

查看详细 >>11 2024-12 -

四川机械数据分析工具

另一方面,还能对网页、BBS等网络环境下的数据进行证据的固化、查找、提取、分析并 终出具鉴定结论。对计算机病毒、间谍软件、木马程序等破坏性程序进行查找、提取与功能鉴定分析。 [1]同时,还有一些情况如下:涉案的计算机硬盘数据丢失,需要找回丢失数据;在计算机犯罪中,需要对涉案的计算机硬盘中存储的计算机软件和原告拥有版权的软件进行比对,认同其...

查看详细 >>11 2024-12